熟練のホワイトハッカーによる「OSINT」「標的型攻撃」「レッドチーム」など、様々な攻撃シナリオで自社のセキュリティ対策・体制を検証。セキュリティ意識向上にも貢献。

サービスの詳しい情報をチェック!

複数のサービスを比較できる!

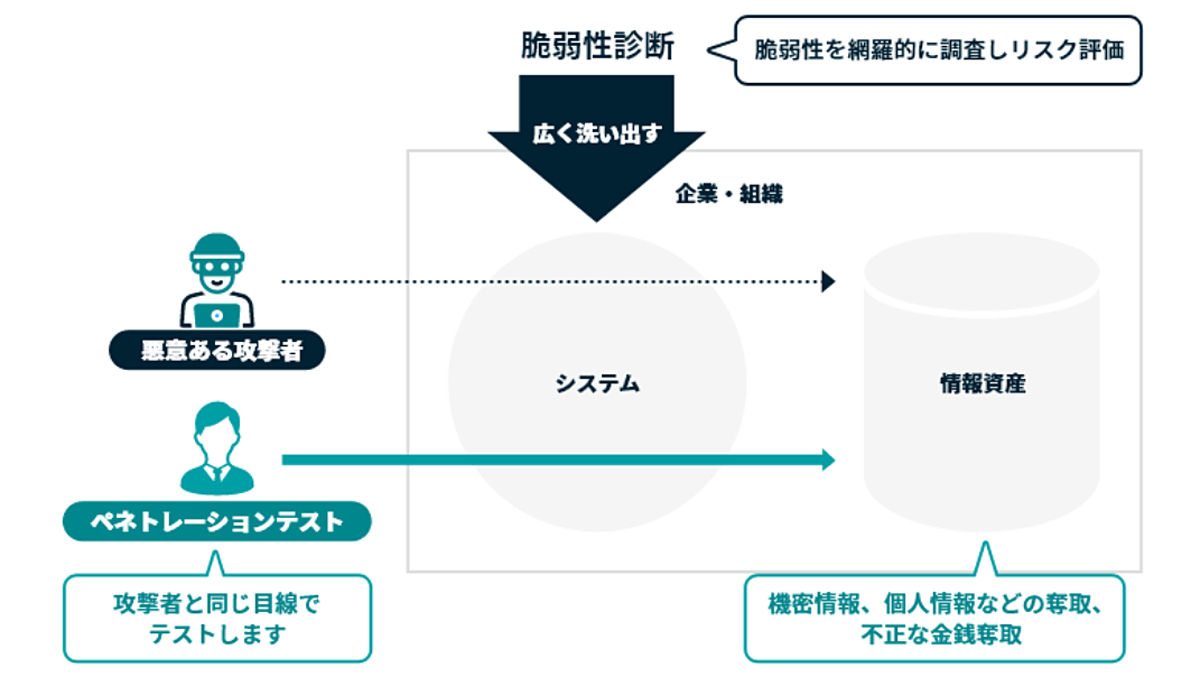

GMOサイバーセキュリティbyイエラエの「ペネトレーションテスト」は、国内トップクラスのホワイトハッカーが、攻撃者と同じ視点でシステムに侵入テスト(攻撃)を行うことで、企業の情報セキュリティリスクをチェックすることのできるサービスです。

擬似攻撃を受けることで、既に導入済みのセキュリティ対策(機器・体制)が「想定通りに機能するか」現状を正しく分析することができます。また、「セキュリティ対策に抜け漏れはないか」隠れたリスクを見つけ出すことも可能。正しい診断結果を得ることで、より効果的な対策につなげることができます。

以下のような点に課題をお持ちの企業にはおすすめです。

「自社のセキュリティ対策・体制は本当に効果的なのか」

「実際に攻撃を受けたら、どのような事態が起こってしまうのか」

「従業員のセキュリティ意識は高まっているのか」

対象システムの特性や想定される脅威から、以下のような様々な攻撃シナリオ(攻撃の起点とテストのゴール)を設定。それに基づいて、ホワイトハッカーが疑似的なサイバー攻撃を行い、現在のセキュリティ対策の有効性やリスクを評価します。

ペネトレーションテストを実行するのは、経産省主催のCTFチャレンジジャパンや世界最大のハッキングイベントであるDEFCON CTFにて好成績を残したホワイトハッカーなど、経験豊富なエンジニアばかりです。中には、クラウドセキュリティに関する技術を競うコンテストである「Cloud Village CTF」で世界1位を獲得したエンジニアも在籍しています。ハッカーの手法を熟知したセキュリティエンジニア自らが、擬似的にハッキングすることで、より精度の高いテストを実施することができます。

診断項目に制限はありません。様々なシーンに対応可能です。

<OSINT>

インターネット上に公開された情報からアタックサーフェスを探して、システムへ侵入可能か検証します。調査には独自開発ツールを用いて、危険度の高い脆弱性だけでなく、将来的に侵入につながるおそれのある問題も自動モニタリング。明確なゴールを設定せず、診断期間内で想定される脅威に対して調査できるのが特徴です。

<標的型攻撃>

従業員のメールアドレスに対して、疑似マルウェアを添付した標的型メールを送信。その後、個人情報等の重要な情報の奪取や、サービスの停止が可能かを調査します。「マルウェア感染するとどこまで侵入されるか確認したい」「防御機構の効果を測定したい」「社員が標的型メールにどの程度感染するか確認したい」など、診断目的・ゴール設定を明確にした上で、個別に効果的なシナリオを作成可能です。

<レッドチーム演習>

実際の攻撃に近い条件で、ネットワーク・オフィスなど組織全体を対象に行う実践的なトレーニングです。たとえば、業者や社員になりすましてオフィスへ忍び込み 内部のネットワークへ接続するなど、ありとあらゆる手法でサイバー攻撃を試行。「社内のCSIRTやSOCが攻撃を検知した際に防御できるか検証したい」など、よりハイレベルな攻撃を想定する企業におすすめです。

テストの診断結果は、具体的な内容・再現方法・リスク・対策方法をレポートとしてまとめて報告。以下のような様々な対策に役立てることができます。

| 会社名 | GMOサイバーセキュリティ byイエラエ株式会社 |

| 代表者名 | 牧田 誠 |

| 資本金 | 1億円 |

| 所在地 | 〒150-8512 東京都渋谷区桜丘町26-1 セルリアンタワー7F |

このサービスはまだ口コミ投稿はありません。

<重要なお知らせ> サイトリニューアルに伴い、初回ログインにはパスワードの再設定が必要です。

アスピックご利用のメールアドレスを入力ください。

パスワード再発行手続きのメールをお送りします。

パスワード再設定依頼の自動メールを送信しました。

メール文のURLより、パスワード再登録のお手続きをお願いします。

ご入力いただいたメールアドレスに誤りがあった場合がございます。

お手数おかけしますが、再度ご入力をお試しください。

ご登録いただいているメールアドレスにダウンロードURLをお送りしています。ご確認ください。

サービスの導入検討状況を教えて下さい。

本資料に含まれる企業(社)よりご案内を差し上げる場合があります。